“Sí, el Aleph.

El lugar donde están, sin confundirse,

todos los lugares del orbe,

vistos desde todos los ángulos.

[…]

Lo que vieron mis ojos fue simultáneo:

lo que transcribiré, sucesivo,

porque el lenguaje lo es.”

El aleph, Jorge Luis Borges.

El 5 de junio de 2013, el ex-empleado de la Agencia Nacional de Seguridad estadounidense (NSA, por sus siglas en inglés), Edward Snowden, reveló a través de los periódicos The Guardian y The Washington Post, documentos clasificados como de alto nivel de seguridad, en los cuales se describen una serie de programas de espionaje que la NSA aplica desde hace varios años con el objetivo de vulnerar la seguridad informática que deberían brindar diversas aplicaciones de software y hardware de uso comercial y cotidiano en Internet, servidores, computadoras personales, teléfonos celulares, y otros dispositivos digitales.

Por medio de tales programas de espionaje, la NSA ha almacenado una desaforada cantidad de información que le ha permitido establecer una incesante vigilancia de cientos y quizás miles de millones de personas a un nivel sin precedentes en la historia de la humanidad. En palabras de Snowden:

“En tanto el individuo tenga una cuenta de correo electrónico, es posible espiarlo sin importar si se trata de ti, de tu conocido, de un juez, o incluso, del presidente.”

Gracias a esas revelaciones, hoy sabemos que la NSA tiene la capacidad de monitorear, en tiempo cuasi real, llamadas hechas desde teléfonos celulares ubicados en casi cualquier rincón del planeta y que puede almacenar millones de correos electrónicos, mensajes de texto SMS y datos confidenciales pertenecientes a cientos de millones de usuarios de compañías informáticas emblemáticas tales como Yahoo, Facebook, Twitter, Google, Apple y Microsoft, entre otras. Asimismo, se sabe ahora que en su insaciable apetito, la NSA ha interceptado los mensajes y correos electrónicos de al menos treinta figuras políticas mundiales, en una lista que incluye a la canciller alemana Angela Merkel, a la presidenta brasileña Dilma Rousseff y, significativamente para nuestro país, al ex-presidente Felipe Calderón y a Enrique Peña Nieto (al menos) durante su etapa como candidato presidencial.

¿Qué es la NSA?

En la cultura popular, se sabe relativamente poco sobre la NSA. Resulta significativo que incluso en los propios Estados Unidos se suela decir en broma que el verdadero significado de las siglas NSA es: No Such Agency, lo cual podría traducirse como: la agencia que no es.

Con un presupuesto estimado de 10,800 millones de dólares [1] y un número aproximado de cuarenta mil empleados, la NSA, fundada en 1952, es una de las agencias gubernamentales más grandes del mundo. Oficialmente, la NSA dirige, planea y diseña los esfuerzos criptográficos, cripto-analíticos y de seguridad informática de los Estados Unidos.

Se cree que la NSA es el máximo empleador de matemáticos en el mundo, muchos de los cuales son genios brillantes reclutados desde el sector académico. Se sabe además que la NSA cuenta con la super-computadora Bluffdale que consume 65 mega Watts de potencia y que tiene una capacidad de almacenamiento de al menos 12 exa-bytes [2]. Para ayudar al lector a dimensionar esta cantidad, considérese que se estima que la capacidad planetaria de memoria digital, tomando en cuenta todos los dispositivos de almacenamiento digital producidos en la historia de la industria digital, sería menor a 2,000 exa-bytes.

La figura 1 muestra una fotografía aérea de los edificios que albergan dicha super-computadora.

Principales líneas de ataque a disposición de la NSA

La enorme mayoría de las aplicaciones de software en uso comercial, personal y de redes sociales, deben contar con una interfaz que les permita ofrecer servicios de seguridad estándares tales como: confidencialidad de datos, autenticidad e integridad de los documentos intercambiados y autenticidad de las partes involucradas en una sesión en que se transmiten/reciben datos.

Por ejemplo, en comercio electrónico resulta indispensable que cuando en una compra por Internet un usuario envía su número de tarjeta de crédito a un determinado agente comercial, este dato sea imposible de recuperar por adversarios no autorizados. Situaciones similares ocurren en aplicaciones de banca por Internet, transacciones de e-gobierno, etc. Suele ser deseable también mantener un cierto grado de discreción en la identidad del grupo de personas que interactúan en alguna red social.

En sistemas informáticos, un criptosistema es la capa de una aplicación encargada de formar una interfaz con el mundo exterior de manera tal que brinde al usuario los servicios de seguridad básicos descritos arriba. En el otro extremo del espectro, desde el punto de vista del cripto-análisis, de manera general se emplean cinco clases de estrategias para romper un criptosistema:

- Ataques a la criptografía: Respaldados por el análisis científico proveniente de la teoría de la complejidad algorítmica, y con más de treinta años de experiencia en análisis, existe consenso entre los expertos sobre la enorme dificultad que supone vulnerar o “romper” los problemas matemáticos, computacionalmente difíciles, que protegen la seguridad de la mayoría de los algoritmos criptográficos utilizados hoy en día. Sin embargo, hay ciertos nichos que pueden ser explotados, pues por razones económicas, tecnológicas y hasta históricas, un número importante de criptosistemas comerciales y gubernamentales siguen utilizando criptografía obsoleta y/o protocolos de intercambio de datos excesivamente complicados, cuyo nivel de seguridad real se ha vuelto extremadamente difícil de determinar.

- Ataques a la implementación del criptosistema: Durante la operación de cualquier dispositivo digital, de manera inevitable se forman canales colaterales de información. Dichos canales filtran datos confidenciales que pueden ser recuperados por adversarios oportunistas que monten ataques especializados, los cuales suelen ser muy ingeniosos. Algunos ejemplos de canales colaterales explotados exitosamente en aplicaciones reales incluyen: análisis de la potencia eléctrica consumida por un dispositivo en el momento exacto en que ejecuta algún algoritmo criptográfico, campo electromagnético producido y ruido acústico emitido por el dispositivo que está siendo atacado, y muchos otros más.

- Ataques a las contraseñas ideadas por seres humanos: Los ataques de diccionario se han vuelto cada vez más sofisticados, y la tecnología actual permite adivinar de manera expedita, cualquier contraseña que sea memorizable por un ser humano y que tenga una longitud menor o igual a doce caracteres. La principal ventaja de esta línea de ataque es la abrumadora mediocridad con la que la mayoría de los seres humanos seleccionamos nuestras contraseñas.

- Ataques al generador de números aleatorios. Ningún criptosistema puede considerarse seguro si no tiene la capacidad de generar secuencias de números aleatorios con alta entropía que idealmente sean imposibles de ser predichas. Estas secuencias aleatorias son utilizadas para producir claves secretas, las cuales son cruciales para cifrar/descifrar y firmar/verificar documentos digitales con una garantía de seguridad razonable.

- Ataques al componente humano del criptosistema: Muy frecuentemente, la manera más simple y efectiva de acceder a los datos confidenciales de un sistema es a través de sobornos y/o coerciones a las personas encargadas de guardar las contraseñas y llaves secretas. Por ejemplo, uno de los documentos divulgados por Snowden revela que la NSA mantiene una base de datos con la información personal de los administradores de sistema encargados de manejar las redes informáticas en Estados Unidos. Tales administradores son vigilados constantemente, no por tener ningún antecedente criminal, sino más bien, por el simple hecho de ser dueños de lo que en el documento revelado por Snowden se llamó “las llaves del reino” es decir, las llaves secretas correspondientes a súper usuarios, que por definición son los únicos con privilegios para acceder, en principio, a cualquier recurso físico o digital de un sistema de cómputo dado.

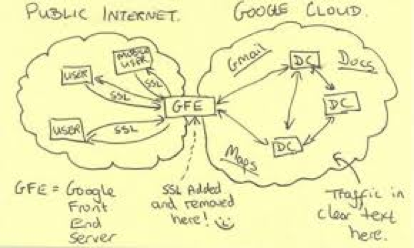

Como un ejemplo paradigmático del sistema de espionaje empleado por la agencia, la figura 2 muestra un bosquejo extraído de una de las presentaciones confidenciales dadas a conocer en el periódico The Guardian, donde se describe con particular desfachatez cómo concibió la NSA vulnerar – con éxito – la nube de servidores de Google. Tal y como se explica a continuación, la figura muestra un diagrama esquemático presentado por un analista anónimo de la NSA ante sus jefes, incluido en una presentación en formato powerpoint. En ella se explica una singular observación que los ingenieros de la NSA hicieron en algún momento en el pasado reciente: la nube de servidores de Google estaba diseñada ex profeso para que los datos viajaran en claro, es decir, sin haber sido cifrados. Inmediatamente después a la divulgación pública de esta figura, Google justificó esta decisión de diseño aduciendo que se quiso privilegiar la velocidad de procesamiento de datos por encima de su seguridad.

La decisión de diseño que Google concibió para proteger sus datos fue la de utilizar un servidor pasarela (GFE por sus siglas en inglés), que actuaba como puente de enlace entre los datos procesados por la nube de Google y el mundo exterior. La información procesada por el GFE estaba protegida a través del protocolo criptográfico TLS/SSL, especialmente diseñado para proporcionar el transporte seguro de datos a través de Internet. Utilizando, probablemente las líneas de ataque (1) (esto es, a través de la explotación de estándares criptográficos obsoletos aún en uso) y muy probablemente de la (5) (a través de sobornos y coerciones), la NSA fue capaz de averiguar datos confidenciales de millones de usuarios que utilizan la herramienta de correo electrónico gmail [3].

Reacciones a las revelaciones de Snowden

Es interesante revisar las reacciones que a nivel internacional y nacional se han producido con respecto a las revelaciones de Snowden descritas en este artículo.

Es importante resaltar que en la actualidad más de la mitad del tráfico de Internet transita en algún momento a través de ruteadores ubicados en los Estados Unidos.

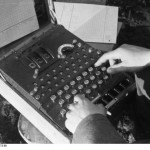

Por ejemplo, el 11 de julio de 2013 la agencia de inteligencia rusa KGB, anunció el regreso a las máquinas de escribir para la elaboración de despachos ultra confidenciales generados por sus agentes. Asimismo, el 14 de octubre de 2013, la presidenta de Brasil, Dilma Rousseff, anunció la creación de un sistema nacional de correo electrónico cifrado, el cual utilizará una red local que estará diseñada para que sus paquetes no arriben nunca a los servidores de enlace y ruteo estadounidense. Es importante resaltar que en la actualidad más de la mitad del tráfico de Internet transita en algún momento a través de ruteadores ubicados en los Estados Unidos.

En Estados Unidos, en enero del 2014, cincuenta prominentes criptógrafos estadounidenses firmaron una carta protestando por la vigilancia masiva ejercida por los Estados Unidos a través de la NSA. Por decisión del presidente Obama, en ese mismo mes fue nombrado un nuevo director de la NSA, mientras que en febrero de 2014, activistas del movimiento: The day we fight back anunciaron una campaña global a través del Internet para intentar detener el programa de espionaje de la NSA.

A manera de conclusión

En la sociedad cada vez más tecnificada en la que vivimos, el reto individual de evitar ser espiado es extremadamente difícil de alcanzar. Esto es, el espionaje se ha vuelto ubicuo, y en tanto interactuemos con aparatos electrónicos en nuestros hogares, oficinas, centros comerciales y demás sitios públicos, dejaremos un rastro indeleble de nuestras actividades y preferencias que en principio puede ser seguido tanto por agencias gubernamentales de espionaje, como también por otros espías menos sofisticados.

Hay ciertas medidas que pueden ayudar a disminuir la efectividad de los sistemas de espionaje masivo.

A pesar de todos los pesares, no todo está perdido. Hay ciertas medidas que pueden ayudar a disminuir la efectividad de los sistemas de espionaje masivo, pues los documentos revelados por Snowden indican que para la NSA resulta relativamente costoso o incluso inviable, vulnerar mecanismos criptográficos que hayan sido diseñados con normas científicas rigurosas. En este sentido, hay cada vez más voces que exigen la adopción de mecanismos que permitan que todos los datos transmitidos por Internet viajen de manera cifrada desde la entidad que transmite hasta la que recibe (en inglés: end-to-end encryption). Lo cual significaría emprender una tarea titánica si se considera que la Internet genera unos cuatro zettabytes de información cada año [4].

En un juicio de valor más incluyente, puede argumentarse que a pesar de que el espionaje ubicuo vulnera todos los días la privacidad de todos, también es cierto que ha redituado éxitos policiacos resonantes en países como el nuestro, donde cada vez es más común que el gobierno mexicano sea capaz de localizar y capturar importantes capos del narcotráfico sin disparar un solo tiro, gracias a la información de inteligencia generada por los ineludibles sistemas de vigilancia. C2

***

En su archifamoso cuento fantástico “El aleph”, el escritor argentino Jorge Luis Borges, planteó la existencia de un objeto esférico de unos dos o tres centímetros de diámetro en el cual,

“están, sin confundirse, todos los lugares del orbe, vistos desde todos los ángulos”

y en el que como ocurre con el aleph matemático de Cantor, el todo no es mayor que ninguna de las partes. Borges (el personaje) nos refiere que en el aleph se ven, a un tiempo, una infinidad de actos deleitables o atroces, todos ocupando un mismo punto, sin superposición ni transparencia. Borges (el escritor) incluye una nota final en la que se afirma que en el inconcebible aleph se refleja el universo entero.

Consideramos que en su intento por vigilar al planeta, la NSA, la agencia que no es, quiere ser el aleph.

Referencias

[1] Un dato que puede servir para valorar esta cifra, es que el presupuesto de egresos de México para el año 2014, aprobado por el Congreso de la Unión, fue de 324,000 millones de dólares.

[2] Un exa-byte equivale a 1018 bytes o a un billón de mega bytes.

[3] Se ha sospechado también que acaso la NSA pudo insertar unidades de espionaje de bajo nivel, ocultas en equipos de la compañía CISCO, especialmente en sus ruteadores.

[4] Un zettabyte equivale a 270 bytes, equivalente a 1000 exa bytes.

De como Borges prefiguró la Red de Redes y Cortázar el Hipertexto. O del Artista como Visionario. | Arte y Salud Mental -

[…] 1-https://www.revistac2.com/la-agencia-que-no-es-quiere-ser-el-aleph/ […]

De cómo Borges prefiguró la Red de Redes y Cortazar el Hipers | Arte y Salud Mental -

[…] No soy el primero ni el único, amig@s, que relaciona el Inter Net, la Red Conectada, con el Aleph de Borges, editado en 1949. Encontré estos otros dos ejemplos, por ejemplo: https://www.revistac2.com/la-agencia-que-no-es-quiere-ser-el-aleph/ […]